In den letzten drei Jahren sind in der Schweiz vier Prozent aller KMU Opfer eines Cyberangriffs geworden. Dies geht aus der Cyberstudie 2024 hervor, die im Auftrag von Digitalswitzerland, der Fachhochschule Nordwestschweiz und weiteren Partnern entstanden ist. Hochgerechnet auf die ganze Schweiz ergibt dies rund 24’000 betroffene Unternehmen.

Es ist also weniger die Frage, ob man von einem Cybervorfall betroffen sein wird, sondern viel mehr wann. Angesichts der aktuellen Bedrohungslage gilt: Geschwindigkeit ist alles. Ein Unternehmen muss innert kürzester Zeit Gewissheit haben, ob seine Security eine brandneue Bedrohung entdecken und entschärfen kann. Und genau das tut BAS. Breach-&-Attack-Simulationen können Schwachstellen im Security-Stack erkennen, bevor es zu einem Angriff kommt. BAS gibt ausserdem Auskunft darüber, welches Security-Tool wie effektiv wirkt, wo sich eine Investition also gelohnt hat. Damit wird BAS klar zum Trend 2025.

Mit BAS auf Bedrohungsjagd

Um sich vor der zunehmenden Häufigkeit und Raffinesse von Cyberkriminalität zu schützen, setzen Unternehmen eine Vielzahl von Sicherheitslösungen ein. Dies führt unweigerlich zu einer Zunahme der Komplexität und des Umfangs der Sicherheitslandschaft – insbesondere, da heutzutage sowohl On-Premises- als auch Multi-Cloud-Umgebungen geschützt werden müssen.

Trotz eines umfassenden Sicherheitsdispositivs bleiben für viele Unternehmen relevante Fragen offen:

- Setzen wir die richtigen Sicherheitslösungen und -mechanismen ein?

- Sind die Lösungen richtig konfiguriert?

- Schützen sie uns vor den neuesten Angriffstechniken und Bedrohungen?

- Sind die Lösungen richtig in das Security Operations Center (SOC) integriert?

- Verwenden wir die richtigen Detection Use Cases, um Angriffe aufzudecken?

- Wie sieht unsere reale Threat-Detection-Abdeckung aus?

- Reagieren wir als SOC und Unternehmen korrekt auf die entsprechenden Signale und Alarme der Cyberabwehr-Plattform?

- Welche Lücken und Risiken haben wir und wie verändern sich diese?

- Welche Auswirkungen haben Veränderungen in unserer IT- und Sicherheitslandschaft?

Mittels BAS werden die Sicherheitsmechanismen eines Unternehmens kontinuierlich getestet und anhand von realen Angriffsmethoden bewertet. Man geht quasi auf Bedrohungsjagd. Als Kontroll- und Steuerungsinstrument der Cyberabwehr überprüft BAS die Wirksamkeit der eingesetzten Security Controls, identifiziert Sicherheitslücken sowie Risiken und unterstützt bei der Priorisierung und Prüfung der zu adressierenden Massnahmen.

Der Mehrwert von BAS

BAS stellt ein reales Setup mit echten Angriffen dar, die auf die produktiven Sicherheitskontrollen eines Unternehmens abzielen. Damit bringt BAS Visibilität in die Cyberabwehr und ermöglicht es, Risiken proaktiv zu reduzieren. Gleichzeitig unterstützt es die zielgerichtete strategische Weiterentwicklung der Cyberabwehr:

- Kontinuierliche Validierung der Sicherheitskontrollen

- Die Garantie, dass die Sicherheitsmassnahmen wirken

- Sicherheitsbewertung und Risikoanalyse

- Identifizierung von Sicherheitslücken, bevor diese zum Problem werden

- Priorisierung von Massnahmen

- Qualitätssicherung

- Berichterstattung und Compliance

BAS ist ausserdem die perfekte Ergänzung zu manuellen Pentests und Purple Teaming (siehe Kasten).

Die ideale Toolbox für ein Purple Team

BAS etabliert sich immer mehr als Werkzeug für eine sogenannte Purple-Team-Übung. Hierbei simuliert das Rote Team (die Hacker) einen Angriff, der vom Blauen Team (Verteidiger, SOC) abgewehrt werden muss. Die gemeinsame Bewertung von Erfolg und Misserfolg resultiert anschliessend in neuen Massnahmen für die Cybersicherheit. Nur kommt heute angesichts der schieren Masse an Bedrohungen ein Purple Team gar nicht mehr dazu, jeden Angriff «persönlich» zu simulieren. Und genau hier kann BAS helfen, indem mit Szenarien, die das BAS-Tool fix und fertig liefert, wesentlich mehr und schneller simuliert und getestet werden kann.

Für wen eignet sich BAS?

BAS eignet sich besonders gut für Unternehmen, die bereits eine gewisse Maturität in der Cyberabwehr erreicht haben und die Risiken sowie die Qualität ihrer Cyberabwehr aktiv kontrollieren und steuern möchten. Dies gilt insbesondere für Unternehmen, die sich in einem komplexen IT-Umfeld mit vielen Veränderungen bewegen oder aufgrund ihrer Branche stark reguliert sind.

Bei einem Unternehmen mit noch sehr kleinem Security-Stack – also ohne EDR, NDR oder SIEM – kann eine BAS-Lösung nicht all ihre Stärken ausspielen, denn es gibt ja noch nichts zu vergleichen und zu optimieren. Hier empfiehlt sich, nach einer ersten Analyse von Infrastruktur, Bedürfnissen und Risikopotential erst einmal der Aufbau mit einigen Security-Grundkomponenten.

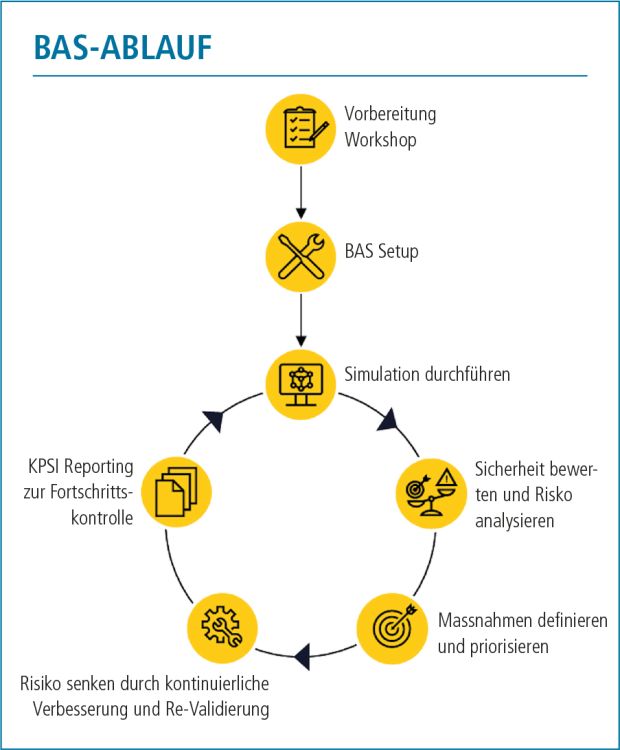

Wie läuft eine BAS ab?

Nach dem Setup einer BAS-Lösung sollten die Simulationen idealerweise kontinuierlich ablaufen. Was aber heisst das? Eine BAS-Lösung umfasst eine grosse Anzahl an Angriffsmöglichkeiten – und täglich kommen neue hinzu. Einzelne Angriffe werden dann in Szenarien miteinander kombiniert, um komplexe Angriffe über die gesamte Killchain abzubilden. Ausserdem bieten Lösungen, beispielsweise von Safebreach, Szenarien verschiedener Kategorien an: solche, die Bedrohungen weltweit abbilden oder auch nur lokal oder branchenspezifisch sind.

Ein Unternehmen entscheidet, welche Szenarien laufen sollen und wie regelmässig diese ausgeführt werden. Ein Security Consultant definiert meist eine Auswahl als sinnvollen Grundstock (Baseline), welcher vom Unternehmen aber jederzeit erweitert werden kann. Weiter können jederzeit Ad-hoc-Szenarien durchgeführt werden, um zum Beispiel eine aktuelle Angriffswelle gegen die eigene Sicherheitsinfrastruktur zu testen.

Mittels BAS lassen sich die Wirksamkeit der eingesetzten Security Controls überprüfen sowie Sicherheitslücken und Risiken identifizieren. Zudem unterstützen die Simulationen bei der Priorisierung und Prüfung der zu adressierenden Massnahmen. (Quelle: Swiss Post Cybersecurity)

Automatisierte Validierung

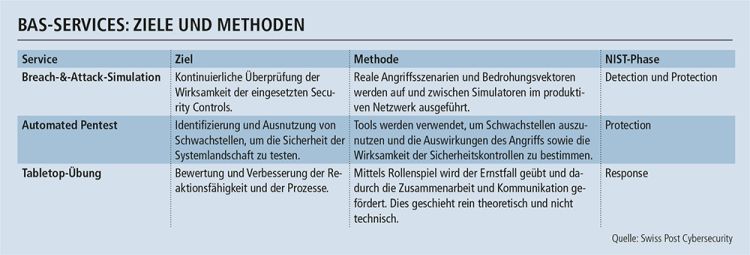

Innerhalb der Lösungspalette für automatisierte Validierungen bieten sich für ein Unternehmen unterschiedliche Services an, die sich ergänzen und unterschiedliche Ziele verfolgen (siehe Tabelle).

Im Gegensatz zu herkömmlichen manuellen oder automatisierten Penetrationstests wird bei BAS auf dedizierten Kunden-Referenzsystemen (den Simulatoren) gearbeitet und die Angriffe finden nicht auf den produktiven Endpoint-Systemen statt. Somit wird das Risiko, das produktive Systeme und Applikationen negativ beeinflusst werden, auf ein absolutes Minimum reduziert.

(Quelle: Swiss Post Cybersecurity)

Warum BAS immer wichtiger wird

Der Grund, warum BAS zunehmend an Bedeutung gewinnt und von vielen CISOs als neuer Trend und wichtiger Bestandteil ihrer Cyberabwehr gesehen wird, heisst Geschwindigkeit. Hacker sind schnell, während die Mühlen eines Unternehmens eher langsam mahlen. Wird heute eine neue Schwachstelle oder Bedrohung im Markt bekannt, dauert es durchschnittlich gut 24 Stunden, bis diese von einem BAS-Tool als Szenario zur Verfügung gestellt wird. Ab dann kann also ein Unternehmen ad hoc eine Simulation laufen lassen und damit feststellen, wie die eingesetzten Security-Tools auf die neue Bedrohung reagieren. Müsste man erst einen manuellen Penetrationstest aufsetzen, wäre der Hacker längst ins System eingedrungen und könnte Schaden anrichten.

Validierung bestehender Security-Werkzeuge

Ein CISO eines sicherheitsbewussten Unternehmens hat vermutlich bereits einige Werkzeuge im Einsatz. Und vermutlich setzt er nicht nur auf einen Hersteller, sondern eine ganze Reihe davon. Aber weiss er auch, welches Werkzeug von welchem Hersteller eine Bedrohung erkannt, alarmiert, gestoppt und vielleicht sogar direkt beseitigt hat? Und welche Lösung schlägt gar nie an und ist ihr Geld somit vermutlich nicht wert? Das Zauberwort, dies herauszufinden, heisst «Validation of Security Controls» – Überprüfung der Wirksamkeit aller Sicherheitswerkzeuge. Nach einer BAS erhält ein Unternehmen eine granulare, gut verständliche grafische Auswertung über die Wirksamkeit seiner Security-Werkzeuge. Der Analysebericht zeigt auf, welcher Hersteller oder welches Tool wie viel Prozent der Simulationen respektive Angriffe zum Beispiel geloggt, entdeckt, gestoppt oder ganz verfehlt hat. Sind die Werte in einem Bereich schlecht, weiss man, wo man investieren sollte. Ein vierteljährlicher Austausch mit einem externen Security-Analysten kann darüber hinaus wertvolle Benchmark-Werte von Branchen-Peers liefern, neben handfesten Empfehlungen, wie die nächsten Security-Massnahmen aussehen sollten.

Stellt sich abschliessend die Frage, was man mit den Ergebnissen einer BAS machen kann?

- Die richtigen, weil wirksamen Massnahmen ergreifen. BAS zeigt, welche Security-Werkzeuge die Ausnutzung einer Schwachstelle verhindern oder eine Bedrohung erkennen und stoppen. Das hilft einem Unternehmen, seine Cyber-Defense-Massnahmen an der richtigen Stelle weiter auszubauen und damit besser geschützt zu sein.

- Zeit gewinnen! Denn Firmen, die BAS im Einsatz haben, finden viel schneller heraus, ob sie von einer neuen Schwachstelle betroffen sind. Sie können also schneller Schutzmassnahmen ergreifen und dem Hacker zuvorkommen.

- In die richtigen (Hersteller-) Werkzeuge investieren. Natürlich gibt es eine BAS-Lösung nicht umsonst. Aber die Analyse einer BAS liefert Aufschluss darüber, wie gut eine bestehende Security-Software wirkt, welche Lösung bei keiner Simulation angeschlagen hat und wo etwas fehlt. Damit wissen Unternehmen genau, wo sie investieren müssen und wo sie Geld sparen können. Und die Verantwortlichen erhalten dadurch nicht zuletzt Argumente für Geschäftsleitung und den CFO. Denn eines ist sicher: Ein erfolgreicher Cyberangriff wird immer teurer zu stehen kommen.

Der Autor

Raphael Ruf ist Cyber Security Consultant bei

Swiss Post Cybersecurity. Als langjähriges Mitglied des Audit, Risk & Compliance Teams betreut er komplexe Kundenprojekte. Er verfügt über mehr als 15 Jahre Erfahrung in IT und OT und ist verantwortlich für Penetration Tests, Vulnerability Management und Breach & Attack Simulations. Swiss Post Cybersecurity bietet vollumfänglich in der Schweiz entwickelte und betriebene Security-Lösungen zum Schutz von Daten und digitalen Informationen. Die Tochtergesellschaft der Schweizerischen Post entstand 2024 aus Terreactive und Hacknowledge.